FBとInstagram、他社ウェブサイトに無断でコード挿入しユーザーを追跡

iOSデバイス上のInstagramおよびFacebookアプリが、ユーザーがアプリ内のリンクをクリックした後、ユーザーが訪れたウェブサイトを書き換え、ウェブでの行動をトラッキング(追跡)していたことが、元Googleエンジニアの調査により明らかになった。

iOSデバイス上のInstagramおよびFacebookアプリが、ユーザーがアプリ内のリンクをクリックした後、ユーザーが訪れたウェブサイトを書き換え、ウェブでの行動をトラッキング(追跡)していたことが、元Googleエンジニアの調査により明らかになった。

2017年にGoogleが買収したアプリ開発ツールを設立したプライバシー研究者のFelix Krause(フェリックス・クラウス)の分析によると、MetaのiOS向けInstagramおよびFacebookアプリケーションは、アプリ内ブラウザを通じて外部WebサイトにJavaScriptコードを注入することで、これらのページを独立したブラウザで読み込んだ場合には得られない個人情報を取得している。

コード挿入はアプリ内ブラウザの仕様を活用したものだ。アプリ内ブラウザは、WebViewによってAndroidおよびiOSに実装されており、この仕様はFacebookやInstagramのアプリのユーザーが、アプリを終了してブラウザを開くことなくウェブサイトを操作できるようにする。

クラウスは、ブラウザによってウェブサイトに追加された余分なコマンドをリストアップできるツールを構築して、このコード挿入を発見した。通常のブラウザやほとんどのアプリでは、このツールは何も検出しないが、FacebookとInstagramでは、アプリによって追加された最大18行のコードが検出された。

コードは、特定のクロス・プラットフォームのトラッキング・キットをスキャンするように見える。トラッキング・キットがインストールされていない場合、代わりにMeta Pixel(Meta独自のWebトラッキングツール)を呼び出すようだ。

ホストアプリは、ウェブサイト上で起こっている、すべてのタップ、入力、スクロール動作、どのコンテンツがコピー&ペーストされたか、さらにオンライン購入のようなデータも追跡することができる、とクラウスはブログ記事で説明している。

クラウスはアプリ内ブラウザにおけるコード挿入によって生じる様々なセキュリティとプライバシーに関する懸念を指摘している。ユーザーの認証情報、物理的な住所、APIキーなどの盗用のリスクがある。ホストアプリが遷移先のウェブサイトに広告を挿入することが可能になってしまう恐れもあるという。幸運なことに現状、Metaの注入されたスクリプト(pcm.js)がそのようなことをする兆候はないようだ。

「これらの主張は、Metaのアプリ内ブラウザとPixelがどのように機能するかを誤って伝えています。私たちは意図的にこのコードを開発し、私たちのプラットフォームにおける人々のApp Tracking Transparency(ATT)の選択を尊重するようにしました。私たちはこのことを研究者に伝えました」とMetaのコミュニケーションディレクター、アンディストーンは、Twitterで述べている。

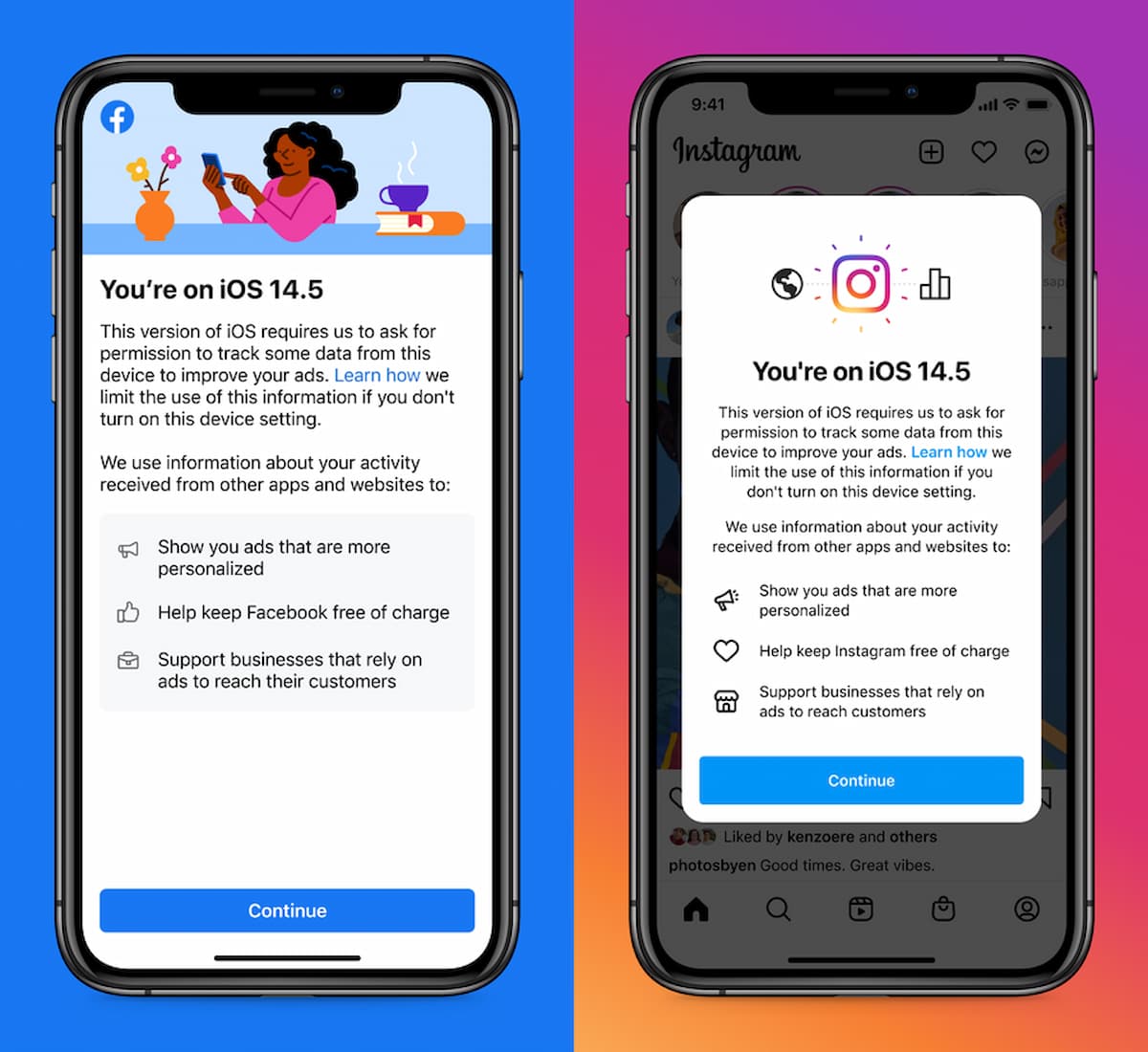

Appleが昨年導入した、広告関連のトラッキングにユーザーの同意を求めるプライバシー機能「App Tracking Transparency(ATT)」によってMetaは2022年にメタは100億ドルのキャッシュフローを失うと主張している。コード挿入はATTで失われたユーザー・データを補填する正当な方法で、ATTを尊重したものだ、というのが8月11日時点でのFB側の反論の論旨だ。

ATT導入以降、Metaの広告主の間で、コンバージョン計測の遅延への不満が上がり、Web側の計測をGoogle Analyticsで補填する戦術などが広まることがあったが、Metaはそれを補填する様々な手法を広告主に対して提案していた。もしかしたら、その一つとして、この下品なコード挿入も生まれた可能性がある。

Microsoft Edgeパートナープログラム・マネージャーのアレックス・ラッセル(Alex Russell)は、Twitterで「FBのアプリ内ブラウザに関する本当のスキャンダルは、余分な追跡ではなく、ブラウザの選択を覆すことです。これは全くの偶然だと思いますが、実際のブラウザが適用する可能性のあるトラッカーブロッカーを解除する効果もあります」と主張している。